Billet de blog 2 #2

Si la première interaction avec un appareil électronique reste souvent limité à sa surface externe, boitier, connecteur, coque et écran, l’auditeur, lui, ne peux pas s’arrêter à la surface. Pour espérer comprendre comment un appareil fonctionne et donc trouver des vulnérabilités exploitables, il faut passer au niveau suivant en accédant à ses entrailles. C’est là que commencent les choses sérieuses, avec deux étapes complémentaires : le démontage, pour ouvrir l’objet et accéder à l’électronique, et la caractérisation, pour cartographier méthodiquement tout ce qui se cache sur sa carte électronique.

Ces deux phases sont les fondations de tout pentest matériel. Mal réalisées, c’est l’ensemble de l’analyse qui vacille. Mais bien maîtrisées, elles ouvrent la voie à une compréhension fine du système et à la découverte des premières failles.

Démontage pour entrer

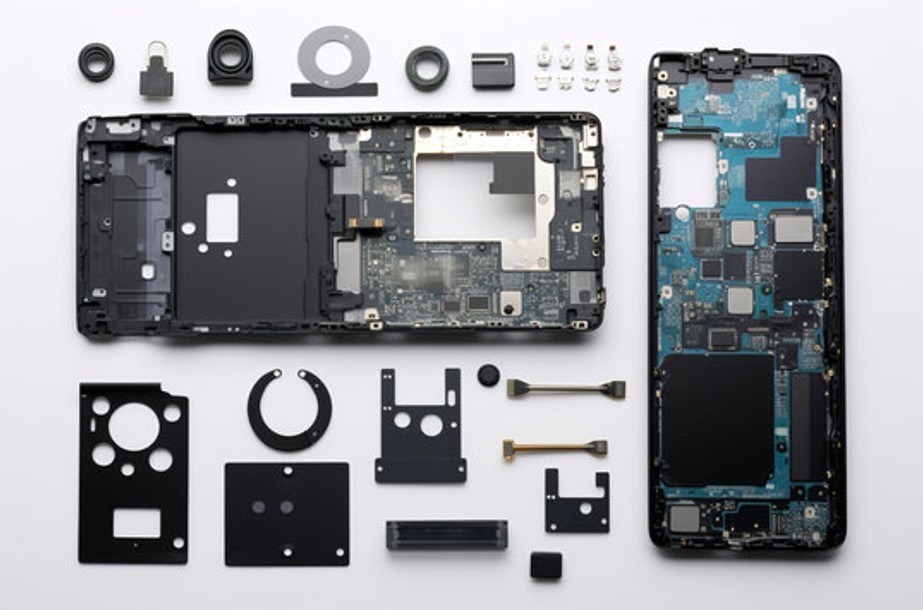

Le démontage a pour unique objectif d’accéder physiquement aux cartes électronique qui constituent l’objet, généralement bien protégées sous un boîtier. Mais dans la réalité, cette étape demande de la méthode et, parfois, un peu de dextérité pour ne pas endommager le contenu. Vis dissimulées, clips fragiles, colles industrielles ou coques soudées, chaque modèle réserve ses petits pièges. Sur les produits simples thermostat, caméra IP ou encore objets domotiques, l’exercice reste souvent accessible. Mais dès qu’on entre dans des équipements plus complexes ou fortement miniaturisés, le démontage devient un vrai défi technique. À cela s’ajoute parfois un risque juridique ou réglementaire, surtout sur du matériel sensible ou propriétaire. Et bien entendu, toute opération est destructrice à des degrés divers : mieux vaut toujours avoir plusieurs exemplaires à disposition pour ne pas retarder l’analyse.

Mais cet effort est indispensable. Le contact direct avec la carte est la condition sine qua non pour identifier certains points sensibles, repérer les interfaces physiques, et interagir avec les composants électroniques dans les étapes suivantes.

Caractérisation: faire parler la carte

Une fois le PCB exposé, l’auditeur entre dans une phase d’observation minutieuse : c’est la caractérisation. L’objectif est de comprendre, sans encore interagir, comment la carte est conçue et comment elle communique. Tout commence par l’inspection visuelle. On observe la disposition générale, on repère les puces les plus significatives, les connecteurs visibles, les groupes de broches. On scrute la sérigraphie, les marquages, les motifs caractéristiques (comme l’alignement typique des broches UART ou l’agencement croisé des pistes SPI). Dans certains cas, une simple résistance placée entre deux broches peut indiquer un bus I2C.

Cette collecte d’indices passe également par la lecture attentive des références sur les puces présentes. Même un marquage partiel ou une inscription ésotérique peut mener à une fiche technique (datasheet) en ligne. Ces documents sont des trésors d’informations : brochage, tension nominale, protocoles supportés, modes de fonctionnement…

À ce stade, les outils d’investigation entrent en jeu. Le multimètre permet par exemple d’identifier les broches de masse (GND) ou d’alimentation (VCC), indispensables pour éviter les erreurs lors des branchements. L’analyseur logique ou l’oscilloscope viennent ensuite observer ce qui transite réellement sur les lignes suspectées : une salve UART au démarrage, une communication I2C cyclique, un trafic SPI vers une mémoire Flash. On commence alors à entrevoir comment la machine fonctionne, et surtout, quels moyens on pourrait utiliser pour communiquer avec elle.

Et dans tout ça, comment Hardsploit NG va vous simplifier la vie ?

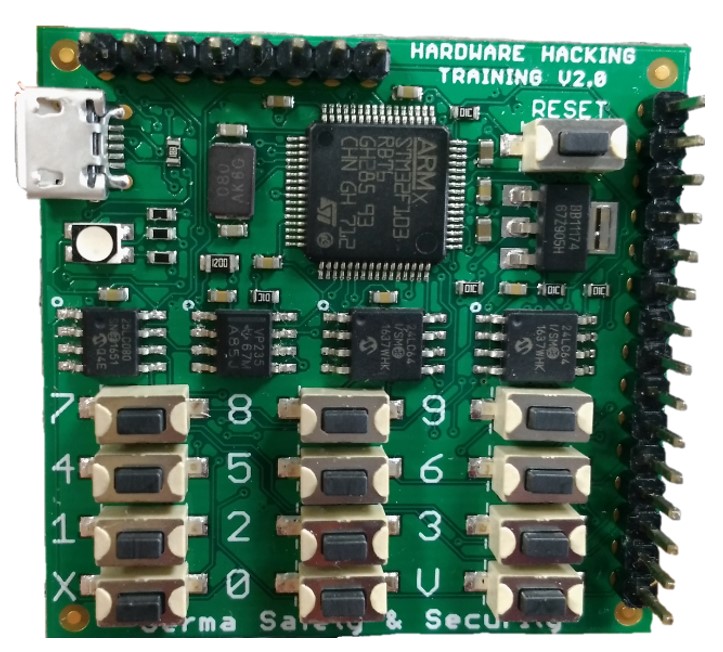

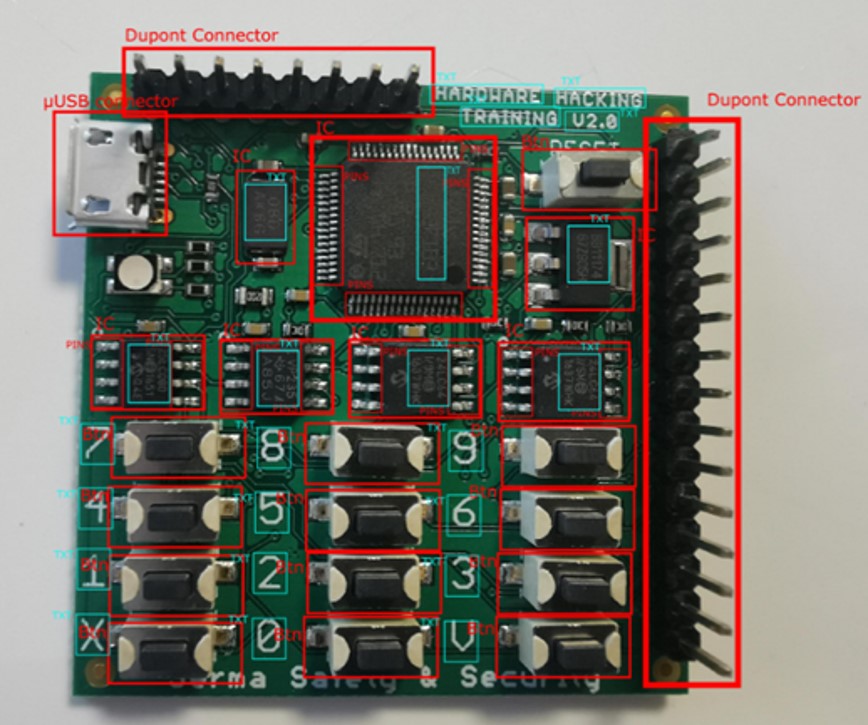

Avec Hardsploit NG, la caractérisation matérielle passera à l’ère de l’intelligence artificielle. Là où l’identification des composants électroniques sur une carte reposait jusque-là sur l’expérience humaine et des inspections visuelles et manuelles fastidieuses, la nouvelle version intègrera une intelligence artificielle qui permettra grâce à une simple photo du PCB d’identifier les composants, de lire la sérigraphie et de mettre à disposition les datasheets correspondantes aux composants et tout cela quasiment instantanément. Cette avancée permet de gagner un temps précieux, d’éviter les erreurs de transcription ou d’interprétation, et d’accéder instantanément à la documentation des circuits identifiés. Le système exploite des bases de données et des modèles d’apprentissage profond pour relier un composant à ses références constructeurs, même si les marquages sont partiels ou peu lisibles. La carte Hardsploit NG, toujours dans l’optique de se positionner en couteau suisse du pentest, embarquera également des fonctionnalités de multimètre, d’analyseur logique et d’oscilloscope.

Hardsploit NG fait ainsi de la caractérisation une étape intuitive, rapide et accessible, même pour ceux qui ne sont pas experts en électronique. L’auditeur peut ainsi se concentrer sur la recherche de vulnérabilité, tout en exploitant des informations fiables et exhaustives sur l’ensemble de la carte fournie par Hardsploit NG.

Ce que cela nous apprend

Ces deux premières étapes ne consistent pas simplement à « regarder une carte ». Elles sont stratégiques. De leur qualité dépendra la suite de l’audit : récupération de firmware, exploitation des interfaces, débogage bas niveau… Et c’est justement ce que nous aborderons dans le prochain billet de blogs !

Restez avec nous : la Hardsploit NG n’a pas encore fini de livrer ses secrets.

Protégez vos équipements avec Hardsploit NG, notre solution d’audit matériel et IoT de pointe.